Mantener código actualizado automático es el tipo de problema que todo desarrollador patea para adelante hasta que una dependencia desactualizada rompe todo el proyecto en el peor momento posible. La solución que está circulando en 2026 combina herramientas clásicas como npm y Dependabot con Claude para clasificar riesgos y proponer actualizaciones contextualizadas, evitando tanto la alucinación de versiones que no existen como el caos de actualizar todo de golpe.

En 30 segundos

- Un proyecto típico tiene entre 50 y 100 dependencias de terceros que cambian constantemente.

- Pedirle a un LLM versiones actualizadas directamente falla porque alucina números que no existen en npm registry.

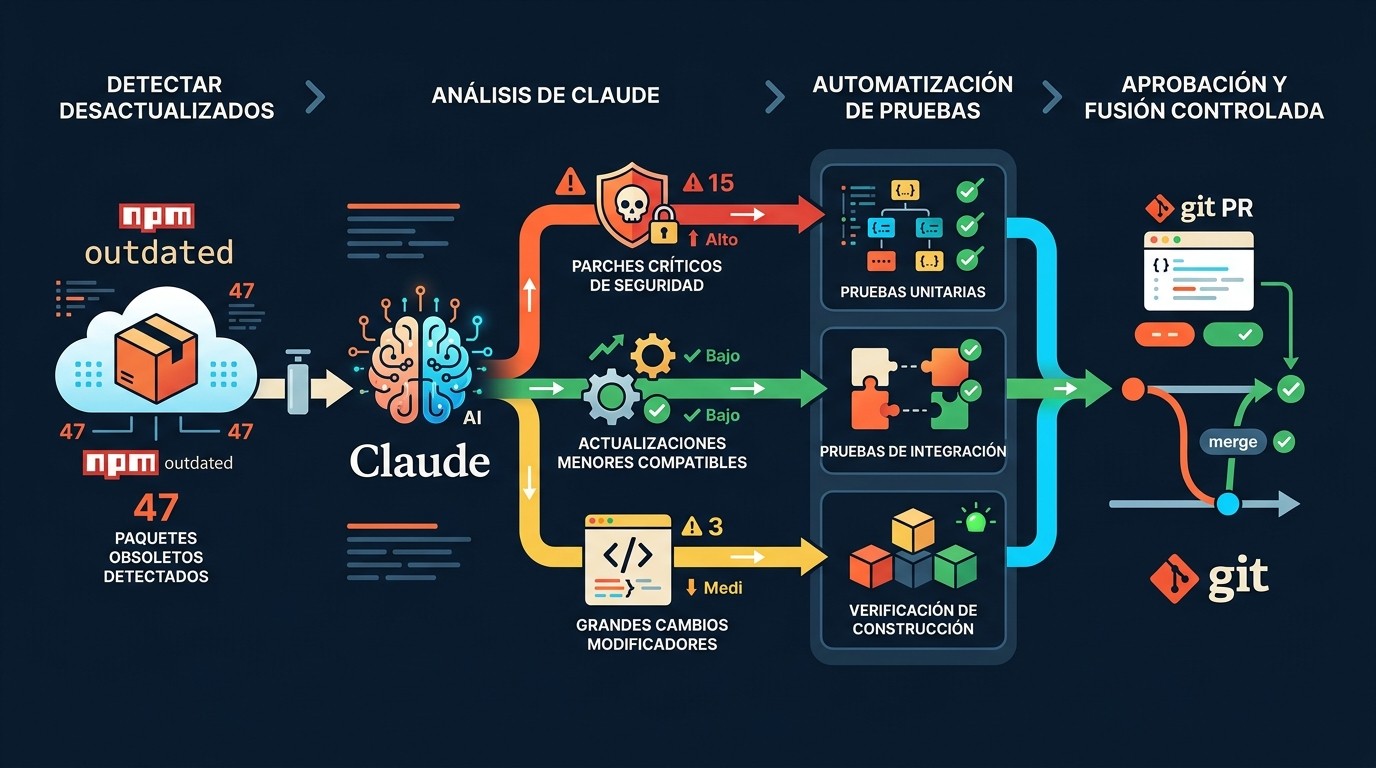

- La solución combina npm y Dependabot (que obtienen datos de versiones reales) con Claude (que clasifica por riesgo y propone el orden de actualización).

- Dependabot automatiza PRs individuales por dependencia, pero no entiende el contexto de tu proyecto ni qué puede romper.

- El workflow más sólido combina

npm outdated, análisis de Claude y una suite de tests antes de cada merge.

Claude es un modelo de lenguaje desarrollado por Anthropic diseñado para asistir en escritura, programación, análisis y razonamiento. Lanzado en 2023, está disponible a través de aplicaciones web y APIs.

El Problema: Cientos de Dependencias y Deuda Técnica

Ponele que arrancás un proyecto nuevo. Lo scaffoldeás con tu framework favorito, agregás algunas librerías, todo funciona. Seis meses después, el proyecto tiene 80 dependencias directas y transitivas, y llevan semanas sin que nadie las toque. Ahí está la trampa.

Según describe el artículo original publicado en Dev.to en mayo de 2026, un proyecto típico tiene entre 50 y 100 librerías de terceros que cambian de manera constante. No es un número exagerado: instalá cualquier app React mediana y fijate el node_modules. El estrés no viene de una dependencia que se actualiza, sino de diez que llevan meses atrás y de repente entran en conflicto con la undécima que necesitás agregar hoy.

El problema se hace exponencial. Una dependencia que quedó dos versiones major atrás trae su propio grafo de subdependencias incompatibles. Cuando finalmente intentás actualizarla, no estás actualizando una cosa: estás peleando con veinte.

¿Y qué hacemos en la práctica? Exacto: la postergamos. Estás en desarrollo activo, hay features que entregar, y “actualizar dependencias” nunca es prioridad uno ni dos. Hasta que un día agregás algo simple y todo explota (ese momento de rabia que cualquiera que haya visto un error de peer dependencies entiende perfectamente).

Por Qué Importa Mantener Dependencias Actualizadas

Más allá del caos de compatibilidad, hay tres razones concretas para no dejar que las dependencias envejezcan:

- Seguridad: Las vulnerabilidades conocidas (CVEs) se publican constantemente. Una dependencia con 18 meses sin actualizar puede tener exploits documentados y disponibles públicamente.

- Compatibilidad futura: Node.js, Python y los runtimes principales deprecan APIs. Si tu librería usa algo que el runtime ya no soporta, el próximo upgrade del servidor puede ser tu peor día.

- Performance y corrección: Las librerías maduras acumulan bugfixes reales. Seguir corriendo una versión vieja a veces significa correr con bugs que ya tiene solución.

La deuda técnica de dependencias no es abstracta. Se cobra con horas de debugging cuando menos lo esperás.

Herramientas Tradicionales: npm, Dependabot y Alternativas

Antes de meter IA en la ecuación, conviene entender qué tienen las herramientas clásicas y dónde quedan cortas. Tema relacionado: qué puedes hacer con Claude en tu código.

npm outdated y npm update

npm outdated te muestra qué está desactualizado con tres columnas: versión actual, versión que puede instalar según tu semver, y la última disponible. Es el punto de partida, no la solución. npm update actualiza dentro del rango permitido por tu package.json, pero no toca cambios major. Para eso necesitás editar el package.json a mano o usar herramientas adicionales.

npm-check-updates (ncu)

Una utilidad que reescribe tu package.json con las últimas versiones disponibles en npm. Más agresiva que npm update. Útil para ver el panorama completo de lo que podés actualizar, pero no sabe qué cambios son seguros para tu proyecto específico.

Dependabot

La herramienta de GitHub para automatizar PRs de actualización de dependencias. Según la documentación oficial de GitHub, Dependabot puede abrir PRs automáticos cuando detecta nuevas versiones, con soporte para npm, pip, Maven, NuGet y otros ecosistemas. Lo configurás con un archivo .github/dependabot.yml especificando el directorio, el ecosistema y la frecuencia.

El problema real de Dependabot: abre un PR por dependencia, sin contexto de cuáles son riesgosas para vos. Si tenés 40 dependencias desactualizadas, te llega una lista de 40 PRs que alguien tiene que revisar. Y si tu suite de tests es débil, mergear esos PRs es un salto de fe.

| Herramienta | Detecta versiones | Clasifica riesgo | Abre PRs automático | Entiende contexto del proyecto |

|---|---|---|---|---|

| npm outdated | Sí | No | No | No |

| npm-check-updates | Sí | No | No | No |

| Dependabot | Sí | Parcial (seguridad) | Sí | No |

| Claude + npm data | Mediante herramientas | Sí, con contexto | Con integración manual | Sí |

El Desafío Real: Cómo Los LLMs Fallan en Actualizaciones

Acá viene lo bueno, o más bien lo incómodo: si le preguntás directamente a Claude (o a cualquier LLM) “¿cuál es la última versión de express?”, probablemente te dé un número desactualizado. Y si le pedís que te arme un plan de actualizaciones basándose en su conocimiento, va a inventar versiones que no existen.

La razón es estructural. Los modelos de lenguaje tienen datos de entrenamiento con fecha de corte. Los registros de npm se actualizan decenas de veces por día. El modelo no tiene acceso en tiempo real a esa información, y cuando no sabe algo, tiende a completar el patrón con lo que parece plausible (lo que en la jerga se llama alucinación).

El desarrollador que escribió el artículo original en Dev.to también intentó darle acceso a la web. El resultado: Claude se perdió en el ruido de documentación vieja, issues de GitHub cerrados y Stack Overflow del año pasado. ¿Alguien verificó de forma independiente que el browsing funcione bien para datos de versiones en npm? Todavía no hay una solución limpia off-the-shelf.

La conclusión que queda clara: un LLM no puede ser la fuente de verdad sobre versiones de dependencias. Lo que sí puede hacer es procesar datos que vos le proveés desde fuentes confiables.

Cómo Claude Resuelve la Automatización de Dependencias

La estrategia que funciona separa dos responsabilidades: los datos de versiones los obtenés de npm registry (la fuente real), y Claude hace el análisis de qué actualizar, en qué orden y con qué nivel de cuidado. Esto se conecta con lo que analizamos en elige el modelo ideal para tu flujo de trabajo.

El flujo concreto es así: corrés npm outdated --json y le pasás ese output a Claude. Con esa información real, Claude puede hacer cosas que las herramientas tradicionales no hacen:

- Clasificar las actualizaciones por tipo de cambio (patch, minor, major) y riesgo asociado

- Identificar qué dependencias son críticas para el core del proyecto versus las que son de desarrollo

- Detectar combinaciones de actualizaciones que podrían generar conflictos entre sí

- Sugerir un orden de actualización que minimiza el riesgo (primero patches de seguridad, después minors, finalmente majors)

- Explicar qué cambió entre versiones si tenés acceso a los changelogs relevantes

No es magia. Es análisis de texto estructurado más razonamiento sobre dependencias, que es algo en lo que los LLMs son genuinamente buenos (a diferencia de consultar datos en tiempo real).

Según la documentación de Claude Code, Claude puede integrarse directamente en el workflow de desarrollo, ejecutar comandos de terminal y procesar los resultados para dar recomendaciones contextualizadas. Eso abre la puerta a automatizaciones más completas donde Claude corre el diagnóstico, interpreta los resultados y propone los pasos siguientes.

Implementar Mantenimiento Automático: Workflow Práctico

Un workflow que realmente funciona tiene cinco pasos. No hay que implementarlos todos de una: arrancá con los primeros tres y ya vas a notar la diferencia.

Paso 1: Diagnóstico automático

Corrés npm outdated --json > deps_status.json. Ese archivo tiene toda la información estructurada: qué versión tenés, qué versión semver te permitiría instalar y cuál es la última disponible en npm. Sin ruido, sin interpretación.

Paso 2: Análisis con Claude

Le pasás el JSON a Claude con un prompt del estilo: “Tengo este output de npm outdated. Clasificá las actualizaciones por riesgo (patch seguro, minor revisar, major analizar antes), identificá cuáles son dependencias de producción versus dev, y sugerí un orden de actualización para esta semana”. Claude toma los datos reales y hace el razonamiento contextual.

Paso 3: Actualización incremental

Una dependencia por commit (o grupo pequeño de patches). No actualices todo de una: si algo se rompe, no vas a saber qué fue. Usá una rama separada para las actualizaciones.

Paso 4: Tests antes del merge

Sin una suite de tests razonablemente completa, todo este proceso es teatro. Los tests son la red de seguridad real. Si no la tenés, invertir en cobertura de tests es previo a invertir en automatizar actualizaciones. Ya lo cubrimos antes en las mejoras de Sonnet 4.6 para programadores.

Paso 5: CI/CD con auditoría automática

Metés npm audit como paso de CI. Si aparece una vulnerabilidad conocida en cualquier dependencia, el pipeline falla. Eso asegura que una dependencia vulnerable nunca llegue a producción sin que alguien lo decida conscientemente.

Si tu proyecto está en GitHub, podés combinar esto con Dependabot para los parches de seguridad automáticos y reservar Claude para la clasificación de actualizaciones más complejas (las minor y major que necesitan análisis).

Mejores Prácticas: Testing, Ramas y Control de Cambios

Algunas cosas que se aprenden a las malas:

- Rama dedicada a actualizaciones: nunca actualices dependencias directamente en main o en una feature branch. Una rama

chore/deps-update-2026-05te da aislamiento y una PR limpia para revisar. - Auditarías semanales, no mensuales: dejar pasar un mes significa acumular más cambios breaking. Semanal o cada dos semanas es manejable. Mensual ya empieza a doler.

- Documentá los majors: cuando actualizás una dependencia major, dejá una nota en el CHANGELOG o en el mensaje del commit explicando por qué y qué tuviste que ajustar. El vos del futuro (o tu equipo) te lo agradece.

- npm audit fix con cuidado:

npm audit fix --forcepuede cambiar versiones major sin pedirte confirmación (que no es precisamente lo que querés en producción).

Oración que resume seis años de aprender esto de mala manera: arrancás a actualizar una dependencia de logging que parecía trivial, Claude te avisa que esa versión major cambió la API de transports, revisás el changelog, encontrás que también cambiaron el formato de los streams, ajustás dos archivos de configuración, corrés los tests, uno falla porque el mock del logger asumía el formato viejo, lo corregís, vuelve a pasar todo, abrís la PR y recién ahí te das cuenta de que si hubieran actualizado tres meses antes habrían sido cinco minutos de trabajo.

Qué Está Confirmado / Qué No

Confirmado

- Los LLMs alucinan versiones de paquetes cuando no tienen acceso a datos en tiempo real (documentado en el artículo de Dev.to de mayo de 2026).

- Dependabot abre PRs automáticos por dependencia según la documentación oficial de GitHub.

- Claude Code permite ejecutar comandos de terminal y procesar resultados dentro del workflow de desarrollo.

- npm outdated –json devuelve datos estructurados usables como input para análisis.

Pendiente o sin verificación independiente

- La calidad real del análisis de riesgo de Claude para proyectos con dependencias muy específicas de dominio (industria financiera, salud, sistemas embebidos) no tiene benchmarks publicados en 2026.

- La integración completa con CI/CD sin intervención manual todavía requiere setup personalizado según el artículo de Dev.to, no hay una solución plug-and-play.

Errores Comunes al Automatizar Actualizaciones

Actualizar todo de una vez

El error más común. Corrés npm-check-updates -u && npm install, todo cambia de versión, corrés los tests y la mitad falla. Ahora tenés que bisectar manualmente qué actualización rompió qué. Una dependencia por vez, o grupos pequeños de patches del mismo ecosistema.

Confiar en que Dependabot lo resuelve solo

Dependabot abre el PR pero no sabe si el cambio es compatible con tu código específico. Si mergéás los PRs sin revisar los changelogs de las versiones major, tarde o temprano rompés algo en producción. Dependabot es un recordatorio automático, no un revisor inteligente.

Pedirle versiones directamente a Claude sin datos reales

Ya lo cubrimos: Claude no sabe qué versión salió ayer en npm. Si le preguntás “¿cuál es la última versión de react-query?”, te va a dar el número de su training data, que puede estar desactualizado por meses. El flujo correcto es npm outdated → datos reales → Claude analiza.

Postergar major versions indefinidamente

El costo de actualizar de v2 a v3 de una librería popular es manejable. El costo de actualizar de v2 a v6 porque la postergaste cuatro años es un proyecto en sí mismo. Los major updates no desaparecen: se acumulan con intereses. Relacionado: controla tu código desde cualquier dispositivo.

Preguntas Frecuentes

¿Cómo sé qué dependencias están desactualizadas en mi proyecto?

Corrés npm outdated en la raíz del proyecto. Te muestra tres columnas: la versión que tenés instalada, la que podés instalar según el rango en tu package.json, y la última disponible en npm registry. Para Python usás pip list --outdated, para Composer (PHP) es composer outdated. La salida con --json te da un formato estructurado para pasarle a Claude o a cualquier script de automatización.

¿Puedo usar Claude para actualizar dependencias automáticamente?

Directamente no: Claude no tiene acceso en tiempo real al registro de npm y alucinaría números de versión. La forma que funciona es usar npm o Dependabot para obtener los datos reales de versiones, y pasarle ese output a Claude para que clasifique por riesgo y sugiera el orden de actualización. Claude hace el análisis contextual; las herramientas de package management hacen la consulta de datos reales.

¿Cuál es el riesgo de tener dependencias desactualizadas?

Hay tres categorías de riesgo: seguridad (vulnerabilidades conocidas con CVE publicado), compatibilidad (conflictos con otras dependencias o con el runtime) y deuda técnica acumulada (cuanto más dejás, más caro es ponerse al día). Las vulnerabilidades de seguridad son las más urgentes: npm audit te las muestra con nivel de severidad y si tienen fix disponible.

¿Qué hace Dependabot exactamente y qué no hace?

Dependabot monitorea tu repositorio y abre PRs automáticos cuando detecta nuevas versiones de tus dependencias. Soporta npm, pip, Maven, NuGet y otros ecosistemas. Lo que no hace: entender el contexto de tu proyecto, predecir qué actualizaciones pueden romper tu lógica específica, ni priorizar según qué es más crítico para vos. Es automatización de detección y apertura de PRs, no análisis inteligente.

¿Qué herramientas automatizan la actualización de dependencias sin riesgos?

No existe “sin riesgos”, pero el flujo más sólido es: npm outdated --json para diagnóstico, Dependabot para PRs automáticos de seguridad, Claude para clasificación y priorización de las actualizaciones más complejas, y una suite de tests de integración para validar antes del merge. Ninguna herramienta sola cubre todo el problema.

Conclusión

El problema de mantener código actualizado automático no se resuelve con una sola herramienta. Lo que cambió en 2026 es que podés usar Claude de manera inteligente dentro del workflow: no como fuente de datos de versiones (ahí falla), sino como motor de análisis y clasificación sobre datos reales que obtenés de npm registry o Dependabot.

El workflow práctico es claro: npm outdated para los datos, Claude para el análisis de riesgo y orden de actualización, una rama separada para los cambios, tests para validar. Dependabot complementa bien para los patches de seguridad automáticos, liberándote la atención para las actualizaciones major que sí necesitan criterio.

Lo que no cambia: sin tests, todo esto es decoración. La suite de tests es la red de seguridad real que hace posible actualizar con confianza. Invertí ahí primero.

Fuentes

- Dev.to – How I Keep My Code up to Date With Zero Effort With Claude (mayo 2026)

- GitHub Docs – Dependabot version updates, documentación oficial

- LenguajeJS – Actualizar dependencias npm, guía práctica

- Davidson – Dependabot: cómo mantener las dependencias actualizadas y seguras

- Claude Code – Documentación oficial en español