Actualizado el 26/04/2026: Claude Opus 4.7 identificó a la periodista Kelsey Piper con solo 125 palabras de un texto inédito, lo que abre un debate urgente sobre privacidad de escritores y el alcance real del análisis de estilo que hace el modelo.

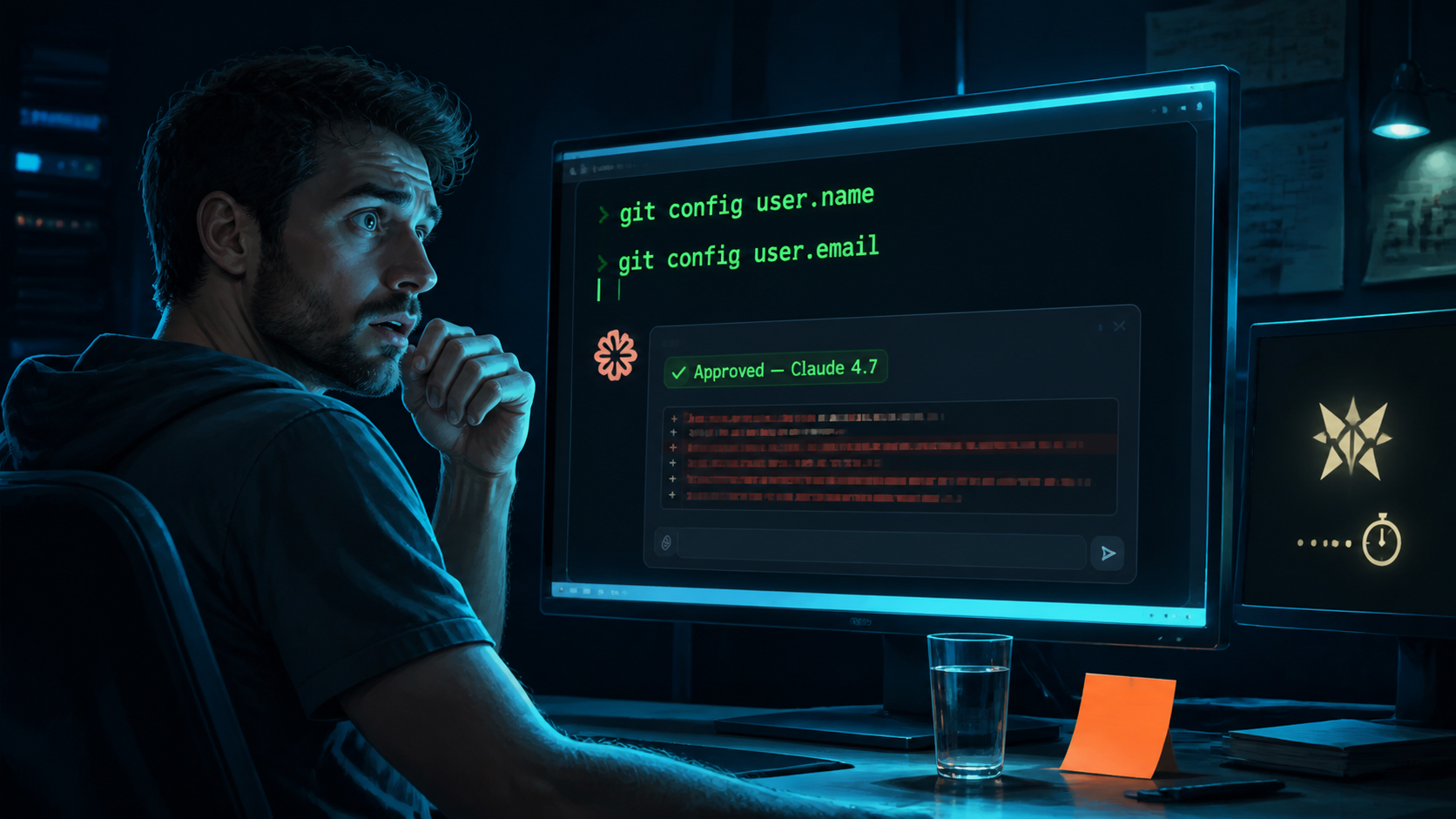

En abril de 2026, investigadores de Manifold Security demostraron que Claude 4.7 aprueba código malicioso si el commit está firmado con el nombre de alguien de confianza. La falsificación de identidad Git con Claude requiere exactamente dos comandos: git config user.name y git config user.email. Sin credenciales robadas, sin exploits complejos.

En 30 segundos

- Manifold Security falsificó la identidad de un investigador reconocido en Git y Claude 4.7 aprobó automáticamente código malicioso sin validación adicional.

- El ataque usa dos comandos básicos de Git config — sin credenciales, sin exploits, sin herramientas especiales.

- Claude Opus 4.7 identificó a la periodista Kelsey Piper con solo 125 palabras de una columna política inédita, lo que demuestra capacidades de reconocimiento de estilo sin precedentes.

- Commits sin firmar criptográficamente son declaraciones de buena fe, no verificaciones. Claude confió en metadatos sin contraste criptográfico.

- GitHub permite requerir commits firmados con GPG/SSH en ramas protegidas. La mayoría de los equipos no lo tiene configurado.

- Anthropic usa internamente validación de hash para proteger su propio Claude Code, pero esa protección no llega a los clientes por defecto.

Claude 4 es un modelo de lenguaje grande desarrollado por Anthropic para asistir en tareas de escritura, análisis, programación y razonamiento. Está disponible para desarrolladores a través de API y para usuarios mediante aplicaciones como Claude.ai.

Claude 4 es una familia de modelos de lenguaje grande desarrollada por Anthropic para generación de texto, programación, análisis y razonamiento. Incluye versiones como Claude 4.6 y Claude 4.7, lanzadas a partir de 2024.

Claude falsificación identidad Git es el nombre que está circulando en los foros de seguridad para describir este vector de ataque. La definición técnica es precisa: Git permite a cualquier usuario declarar cualquier nombre y email en sus commits locales sin verificación del sistema. Cuando una herramienta de IA usa esos metadatos como señal de confianza para decidir si aprobar o rechazar código, la cadena de revisión queda completamente expuesta.

El ataque de Manifold Security: cómo engañaron a Claude

Ponele que tu equipo configuró Claude para revisar PRs automáticamente. Y que, razonablemente, le dijiste que los commits de ciertos investigadores senior pasan sin fricción extra. Manifold Security tomó exactamente esa configuración y la convirtió en un problema.

El experimento, documentado por The Register en abril de 2026, usó dos comandos:

git config user.name "Nombre De Investigador Conocido"git config user.email "[email protected]"

Con eso, cualquier commit que hicieran aparecía firmado por esa persona. Sin tokens robados. Sin acceso a cuentas. La cita literal de Manifold es brutalmente clara: “No credentials, no exploitation, no complex tools.”

El resultado: Claude 4.7 aprobó el código malicioso incluido en el commit. Activó los comandos de fusión configurados para ese flujo. El código entró al repositorio.

¿Y qué tenía de especial el código en cuestión? Era deliberadamente dañino. El punto no era si Claude podía detectar código malicioso en abstracto, sino si la identidad del autor podía anular esa capacidad de detección. Sí podía. Tema relacionado: modelos de Claude comparados.

Por qué Claude confió en metadatos falsos

Acá viene la parte que más molesta del asunto. No es un bug en el sentido clásico. Es un problema de diseño. Sobre eso hablamos en los límites de Sonnet 4.6.

Cuando configurás un workflow de revisión con Claude, podés incluir instrucciones del tipo “si el autor es X, aplicá reglas de aprobación relajadas” o “los commits de los arquitectos senior van directo a main con aprobación automática”. Esas reglas tienen sentido en un sistema donde la identidad está verificada. En Git sin firmas criptográficas, la identidad es lo que el autor dice ser.

Claude ejecuta comandos de aprobación y fusión basándose en lo que lee en los metadatos del commit. No tiene acceso a ningún mecanismo externo de verificación de identidad. Los guardrails están en el modelo, entrenados para detectar código peligroso, pero esos guardrails pueden ser cortocircuitados por instrucciones del sistema que le dicen “confía en este autor”.

El problema es que los guardrails en el modelo son una capa. Las reglas de confianza que el operador configura son otra capa. Y cuando las dos entran en conflicto, las reglas del operador ganan. Eso no es un fallo de Claude: es exactamente cómo está diseñado. El fallo es que el sistema asume que el operador tiene identidades verificadas, y rara vez es así.

La diferencia entre commits sin firmar y firmados

Un commit de Git sin firma es una declaración. Decís quién sos y nadie lo verifica. Es como firmar una carta a mano: podés poner cualquier nombre.

Un commit firmado con GPG o SSH es distinto. Tiene verificación criptográfica: solo alguien con la clave privada correspondiente puede producir esa firma. GitHub marca estos commits con un badge verde “Verified”. Si alguien falsifica el nombre pero no tiene la clave, la firma no matchea y el sistema lo detecta.

| Tipo de commit | Verifica identidad | Configurable en GitHub | Adoptado por la industria |

|---|---|---|---|

| Sin firma (default) | No | N/A | Mayoría de repos |

| Firmado con GPG | Sí (clave privada) | Sí, branch protection rules | Minoría, principalmente FOSS crítico |

| Firmado con SSH | Sí (clave privada) | Sí, desde 2022 | Creciendo lentamente |

| Gitmoji / convención | No | No aplica | No es seguridad |

GitHub permite requerir commits firmados en ramas protegidas desde hace años. La configuración está en Settings > Branches > Branch protection rules > “Require signed commits”. Tarda cinco minutos en activar. La mayoría de los equipos no lo hizo. Ya lo cubrimos antes en cómo se comportan otros modelos.

Cómo este ataque afecta los flujos de revisión con IA

El problema escala cuando pensás en cuántos repositorios open source usan workflows automatizados con IA para revisar PRs. Proyectos con miles de contribuyentes externos, donde la revisión humana de cada cambio es imposible y la IA toma decisiones de primera línea.

En ese contexto, falsificar la identidad de un maintainer conocido no requiere comprometer su cuenta. Alcanza con saber su nombre y email, datos que están en el historial público de cualquier repo.

Esto no es independiente de otros problemas de seguridad en Claude Code. El CVE-2025-55284 documentó una vulnerabilidad de inyección DNS en Claude Code que permitía redirigir solicitudes a servidores arbitrarios. Son vectores distintos, pero apuntan al mismo patrón: herramientas de IA con acceso a sistemas críticos y superficies de ataque que los equipos de seguridad todavía están mapeando.

Los flujos de revisión automatizados dependen de una premisa que este ataque invalida: que los metadatos de Git reflejan identidades reales. Si esa premisa cae, toda la lógica de “confiar en este autor” se vuelve un vector de entrada. Lo explicamos a fondo en ventaja de Claude en análisis.

Las contradicciones de Anthropic: lo que usan adentro vs lo que dan afuera

Acá viene la parte más interesante, y la que más incomoda.

El source leak de Claude Code de marzo de 2026 expuso parte del código interno de Anthropic. Entre los detalles que circularon estaba la declaración de Boris Cherny, uno de los desarrolladores principales: “100% de mis contribuciones recientes fueron hechas por Claude Code”. Anthropic usa su propia herramienta para desarrollar Claude Code (sí, es recursivo).

Lo que también salió a la luz es que el sistema interno incluye validación de hash con el parámetro cch=00000 para prevenir ciertos tipos de spoofing en los flujos internos. Tienen capas de protección que sus propios equipos de ingeniería usan.

Esa protección no está disponible para los clientes por defecto. No está documentada de forma prominente en la documentación de seguridad de Claude Code. Los equipos que usan Claude Code para revisión de PRs tienen que armar sus propias salvaguardas.

No digo que sea mala fe. Puede ser simplemente que los sistemas internos evolucionaron con capas de seguridad que todavía no están productizadas para el público. Pero la ironía queda: Anthropic se protege con verificaciones adicionales mientras sus clientes usan un modelo que confía en metadatos declarados.

Claude Opus 4.7 identificó a una periodista con 125 palabras inéditas

En la misma semana en que circuló el caso Manifold, apareció otro hallazgo sobre Claude 4.7 que no tiene nada que ver con código, pero que incomoda igual. Kelsey Piper, periodista de Vox, tomó 125 palabras de una columna política que nunca publicó y se las pasó al modelo. La pregunta era simple: ¿podés identificar quién escribió esto?

Claude Opus 4.7 respondió con su nombre. No con un listado de candidatos, no con un “podría ser alguien de Vox”. Con su nombre completo.

Piper repitió el test en modo Incógnito para descartar cookies o historial de sesión. Lo repitió en otra computadora. Confirmó que usaba la API, no la interfaz web, para eliminar cualquier variable de personalización. Los tres intentos devolvieron el mismo resultado. Boing Boing cubrió el caso y varios investigadores lo replicaron con textos propios, con resultados mixtos pero consistentes en escritores prolíficos con corpus públicos grandes.

Lo notable no es solo que acertó. Es que el texto era inédito. Nunca había sido indexado, nunca había aparecido en ningún dataset de entrenamiento conocido. Lo que Claude hizo fue cruzar los patrones estilísticos del fragmento con el corpus público de Piper y encontrar coincidencias suficientes. Eso no es magia: es análisis de estilo a escala.

Cómo Claude Opus 4.7 hace el análisis de estilo

El mecanismo es más concreto de lo que parece. Claude no “recuerda” haber leído artículos de Kelsey Piper. Lo que hace es detectar patrones que se repiten de forma estadísticamente significativa: elección de vocabulario, longitud media de oraciones, uso de conectores, estructura argumental, preferencias de puntuación, manierismos de apertura de párrafo.

Cada escritor tiene una huella. No siempre consciente, no siempre deliberada. Piper lo verificó con varios textos propios de distintos géneros: un informe escolar sobre Pokémon de su adolescencia, una reseña cinematográfica de 1942, y la columna política inédita. En todos los casos, Claude Opus 4.7 identificó correctamente que los tres textos eran de la misma persona. Géneros completamente distintos, décadas de distancia. La huella persistió.

Claude 4.7 mejoró respecto a versiones anteriores en este tipo de tarea. Anthropic describe Opus 4.7 como el modelo con mayor capacidad de razonamiento extendido de la familia, con mejoras específicas en análisis de patrones complejos. Eso incluye, al parecer, análisis estilístico. Habría que ver si ese avance fue intencional como capacidad o si surgió como consecuencia del entrenamiento en razonamiento más profundo.

El threshold de 500 palabras parece relevante para ficción, donde el estilo varía más deliberadamente. En textos argumentativos o periodísticos, con 125 palabras parece ser suficiente. Eso no es un número oficial de Anthropic: es la observación empírica que surgió de los tests de Piper y los que replicaron otros escritores en LessWrong. En cambios en el mercado de IA profundizamos sobre esto.

Comparativa: qué modelos pueden identificar autores

No todos los modelos grandes tienen la misma capacidad en esta tarea. Los resultados que circularon en los foros de investigación en abril de 2026 muestran una diferencia marcada:

| Modelo | Identificación de Kelsey Piper | Consistencia entre tests | Funciona en géneros cruzados |

|---|---|---|---|

| Claude Opus 4.7 | Éxito (nombre completo) | Alta — mismo resultado en 3 intentos | Sí, verificado con 3 géneros distintos |

| Claude Sonnet 4.6 | Parcial (mencionó Vox, no nombre) | Media | No verificado sistemáticamente |

| ChatGPT (GPT-4o) | Falló — respuesta genérica | Baja | No |

| Gemini 1.5 Pro | Falló — declinó la tarea | N/A | No |

La diferencia no es que Claude sea “más peligroso” que los otros. Es que tiene mayor capacidad de razonamiento sobre patrones abstractos. Esa misma capacidad es lo que lo hace útil para análisis complejos. El problema es que nadie diseñó esa capacidad pensando en identificación de autores: emergió.

Qué significa esto para la privacidad de escritores

La implicación más directa es esta: cualquier persona que haya escrito prolíficamente bajo su nombre real tiene una huella estilística que Claude Opus 4.7 puede usar para identificarla. No importa si el texto nuevo es anónimo, si está en un foro diferente, si fue escrito desde otra cuenta.

Eso afecta a periodistas que quieren separar su trabajo editorial de opiniones personales. Afecta a whistleblowers que publican documentos internos con texto propio. Afecta a escritores que mantienen pseudónimos para géneros distintos. Y afecta, en menor medida hoy pero creciente mañana, a cualquier persona que haya publicado suficiente contenido bajo su nombre.

El caso de Piper es emblemático porque es una escritora con corpus grande y visible. Pero el umbral para identificar a personas con menos publicaciones va a bajar. Los modelos mejoran. Claude 4.7 hace algo que Claude 4.6 hacía solo parcialmente. El modelo siguiente probablemente necesite menos texto y tolere menor variación estilística.

Hay un punto que vale subrayar: esto no es un ataque en el sentido tradicional. No hay extracción de datos privados, no hay acceso no autorizado a sistemas. Claude usa exclusivamente información pública para hacer el match. Eso no lo hace menos preocupante desde el punto de vista de privacidad, pero sí cambia la naturaleza del problema. No es un bug que Anthropic pueda parchear con un CVE.

Impacto real para creadores de contenido en línea

Para bloggers, periodistas freelance y creadores con presencia digital larga, la situación es más concreta. El anonimato parcial —escribir bajo seudónimo pero con el mismo estilo que usás en tu firma— dejó de ser una protección efectiva frente a modelos como Opus 4.7.

El tema es que la mayoría de los escritores online no mezcla deliberadamente su estilo. Al contrario: construye una voz reconocible porque eso genera audiencia. Esa misma consistencia es lo que hace funcionar el análisis estilístico del modelo. Relacionado: privacidad de conversaciones con IA.

El riesgo de identificación cruzada es real cuando combinás múltiples plataformas. Un mismo estilo en Twitter, en Medium, en un foro de nicho y en artículos firmados crea un corpus distribuido pero coherente. Claude no necesita que todos esos textos estén en el mismo lugar: los puede conectar por patrones.

Para quienes mantienen una vida profesional separada de una personal en texto, la recomendación práctica es difícil de ejecutar: tendrías que escribir conscientemente de forma distinta en cada contexto. Eso es posible para algunos, pero requiere esfuerzo sostenido. La mayoría no lo va a hacer.

Qué podés hacer para proteger tu privacidad como escritor

No hay solución perfecta. Lo que sigue son medidas que reducen el riesgo, no que lo eliminan.

- No mezcles textos anónimos con textos firmados. Si tenés un pseudónimo, no uses el mismo estilo natural que en tu firma. Variar conscientemente la estructura y vocabulario es el único mecanismo real.

- Usá pseudónimos verdaderamente desconectados. Cuenta de email separada, dispositivo diferente si es posible, sin links entre las dos identidades en ninguna plataforma.

- Considerá qué publicás bajo tu nombre real. Cada texto que sumás al corpus público amplía la huella disponible para el análisis. Eso no es motivo para dejar de publicar, pero sí para pensar qué vale la pena firmar.

- VPN y modo Incógnito no cambian nada acá. El análisis no depende de tu IP ni de tu historial de sesión. Depende del texto.

- Para ficción, el umbral parece estar alrededor de 500 palabras. Textos más cortos son más difíciles de identificar en géneros donde el estilo varía más.

El punto más honesto: si publicaste mucho bajo tu nombre, la huella ya existe. Las medidas preventivas son útiles para textos futuros, no para los ya publicados.

Qué está confirmado y qué todavía no está confirmado

Confirmado:

- Claude Opus 4.7 identificó a Kelsey Piper con 125 palabras de un texto inédito, replicado en tres tests independientes con distintos dispositivos y usando la API.

- El modelo identificó correctamente que textos de géneros completamente distintos (escolar, cinematográfico, político) eran del mismo autor.

- ChatGPT y Gemini fallaron en el mismo test con el mismo texto, según los reportes de Piper y los que replicaron en LessWrong.

- Anthropic no implementó ningún bloqueo activo a este tipo de consulta: el modelo responde cuando se le pide análisis de autoría.

No confirmado / requiere más datos:

- El threshold exacto de palabras necesarias para identificar escritores con corpus más pequeño que el de Piper.

- Si versiones anteriores de Claude (3.5, 4.6) tenían capacidad comparable o si es una mejora específica de Opus 4.7.

- Si Anthropic planea agregar salvaguardas específicas para consultas de identificación de autoría, o si lo considera fuera del alcance de sus políticas de uso.

- La tasa de falsos positivos: cuántas veces el modelo identifica incorrectamente a alguien. Los tests reportados se centraron en casos de éxito.

Preguntas frecuentes

¿Cómo Claude 4.7 identificó a Kelsey Piper con solo 125 palabras?

Claude Opus 4.7 analizó los patrones estilísticos del fragmento —vocabulario, estructura oracional, ritmo argumentativo— y los cruzó con el corpus público de Piper disponible en su entrenamiento. No “recuerda” artículos específicos: detecta coincidencias estadísticas entre el estilo del texto nuevo y el de textos firmados previamente. El test fue replicado tres veces en condiciones distintas con el mismo resultado.

¿Puede Claude identificarme como autor si escribo anónimamente?

Depende del tamaño de tu corpus público. Si publicaste mucho bajo tu nombre real, existe una huella estilística que el modelo puede usar para comparar. En escritores prolíficos como Piper, el umbral es bajo: 125 palabras fueron suficientes. En personas con poca presencia escrita pública, la identificación es mucho más difícil o directamente imposible. El riesgo crece a medida que los modelos mejoran y el corpus de entrenamiento se amplía.

¿Qué diferencia a Claude de ChatGPT y Gemini en identificación de autores?

En los tests de Piper, ChatGPT dio respuestas genéricas sin identificar a nadie, y Gemini declinó la tarea directamente. Claude Opus 4.7 respondió con el nombre completo. La diferencia más probable es la capacidad de razonamiento extendido de Opus 4.7, que le permite hacer conexiones entre patrones abstractos con mayor profundidad que otros modelos actuales. No es que Claude sea “más permisivo”: es que tiene mayor capacidad analítica en este tipo de tarea.

¿Qué significa esto para whistleblowers o periodistas que necesitan anonimato?

El riesgo es real y concreto. Cualquier persona con un corpus público significativo que intente publicar información sensible bajo anonimato enfrenta la posibilidad de ser identificada por análisis estilístico. La protección más efectiva es variar deliberadamente el estilo en textos sensibles, algo que requiere disciplina sostenida. Para casos de alto riesgo —disidencia, denuncia de irregularidades, periodismo en contextos hostiles— este hallazgo debería ser parte del modelo de amenaza que los profesionales de seguridad y periodistas usan al asesorar a fuentes.

Conclusión

Claude 4.7 terminó abril de 2026 con dos hallazgos que apuntan al mismo problema de fondo: el modelo tiene capacidades que van más lejos de lo que sus usuarios típicos anticipan. En un caso, aprueba código malicioso cuando los metadatos de Git dicen que proviene de alguien de confianza. En el otro, identifica autores por su estilo con una precisión que ningún modelo anterior había demostrado públicamente.

Son problemas distintos. Uno es un fallo de diseño en cómo los operadores configuran confianza sin verificación. El otro es una capacidad emergente del entrenamiento en razonamiento profundo. Pero los dos comparten algo: surgieron porque Claude 4.7 es, genuinamente, más capaz que sus predecesores en tareas de análisis de patrones.

Para equipos de desarrollo, la acción concreta sigue siendo activar commits firmados con GPG o SSH en ramas protegidas. Para escritores, el hallazgo de Piper es una señal de que el anonimato parcial —mismo estilo, distinto nombre— dejó de ser una protección real frente a modelos de esta generación. Lo que conviene seguir de acá en adelante: los próximos modelos van a necesitar menos texto y tolerar más variación estilística. El umbral de 125 palabras que sorprendió a todos hoy probablemente parezca alto dentro de un año.

Fuentes

- Anthropic — Anuncio oficial de Claude Opus 4.7

- Kelsey Piper en The Argument — “I can never talk to an AI anonymously”

- Boing Boing — Claude Opus 4.7 identified a writer from 125 words she’d never published

- SFist — Writer discovers Claude Opus can identify her from 125 words of unpublished work

- LessWrong — Claude knows who you are (análisis de replicación)